Gelecekteki güvenlik için Kubernetes üzerinde yapılan uygulamanın güvenliğini sağlamak için SSL sertifikaları kullanılır. Çok güvenli bir özel anahtar içeren başka bir güvenli sertifika olan TLS'yi ele alalım. Sertifikalar şu sertifikalarla oluşturulur: K8r.io API. Ayrıntılı örnekler yardımıyla SSL sertifikası yapılandırmasını öğreteceğiz. Kubernetes'te SSL sertifikası ile başlayalım. SSL sertifikaları tarayıcılar için çok önemlidir. Tarayıcı, SSL ve TLS sertifikalarının yardımıyla Kubernetes hizmetleriyle güvenli bir bağlantı oluşturur.

Ön koşullar:

Her kullanıcı, sistemlerinin Ubuntu'nun en son sürümüne sahip olmalıdır. Windows işletim sisteminin kullanıcısı sanal bir kutu kurar ve Ubuntu veya Linux'u sanal olarak sisteme ekler. Kullanıcılar, bu konuyu daha iyi anlamak için Kubernetes, kubectl komut satırı, bölmeler ve kümeler hakkında bilgi sahibi olmalı ve küme DNS'sini bilmelidir.

Tüm prosedürü farklı adımlara ayırarak Kubernetes'te SSL sertifikası yapılandırmasına kısaca bir göz atalım.

1. Adım: Kubernetes Kontrol Panelini Başlatın

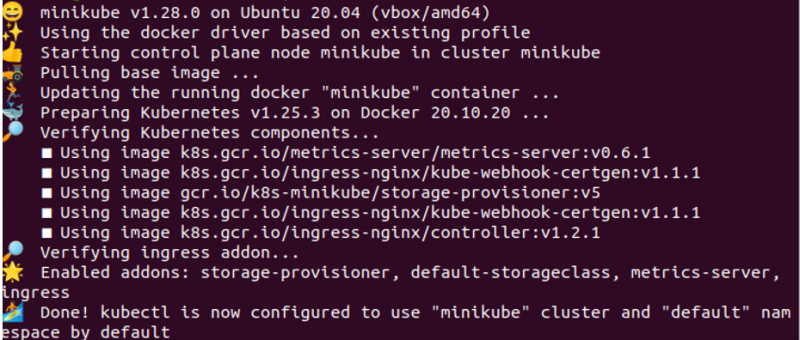

Uygulamamızda, Kubernetes görevlerini gerçekleştirmek için Kubernetes komutlarını çalıştırabileceğimiz bir ortam istiyoruz. Sonuç olarak, Kubernetes bize 'minikube' adlı yerel tabanlı bir kapsayıcı sağlar. Her Kubernetes uygulaması başlangıcında, Kubernetes komutlarını çalıştırmak için gerekli olan temelde bir terminal olan Kubernetes'te bir minikube başlatacağız. Bu adımda Minikube'u başlatmak için şu komutu çalıştırıyoruz:

> minikube'u başlat

Bu komutu sistem terminalimiz üzerinde çalıştırdığımızda enter butonuna basılarak komutun çalıştırılması başlar. Komut, bize aşağıda ekli bir ekran görüntüsü sonucunu gösterir.

2. Adım: Sertifika İmzalama İsteği Oluşturun

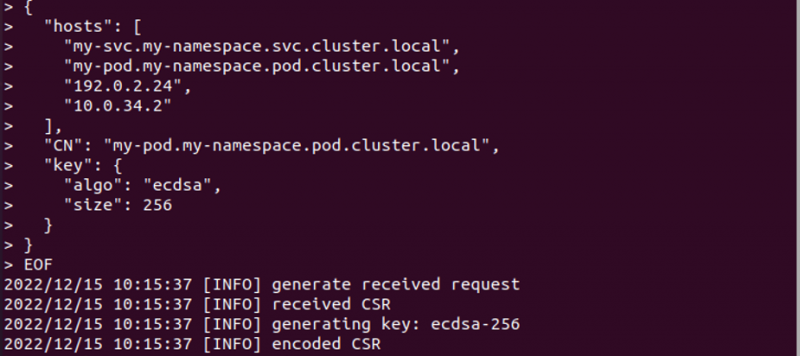

Minikube kullanarak cluster oluşturduktan sonra artık sertifika imzalama isteği oluşturmak istiyoruz. Bu işlemin karşılığında sertifika talebini imzalamak ve private key oluşturmak için komutu çalıştırıyoruz.

> kedi << EOF | cfssl genkey - | cfssljson -sadece sunucu

Sorgu yürütüldükten sonra, istek özel anahtarla başarıyla oluşturulur. Sonuç, ekran görüntüsü olarak yukarıya eklenmiştir.

3. Adım: YAML Dosyasında Sertifika İmzalama İsteği Bildirimi Oluşturun

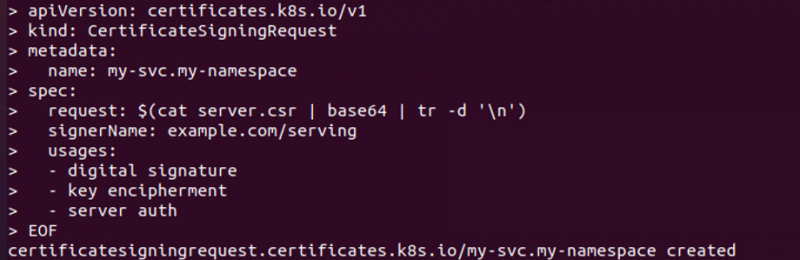

Bu adımda, Kubernetes'te bir CSR oluşturmak için bir YAML dosyası bildirimi oluşturacağız. Aşağıdaki komutu çalıştırıyoruz:

> kedi << EOF | kubectl uygula -f –Bu komutun yürütülmesinin ardından, bir YAML dosyası başarıyla oluşturulur. Ve ekteki ekran görüntüsünde gösterildiği gibi API sunucusuna gönderiyoruz.

4. Adım: Sertifika İmzalama İsteği Durumunu Alın

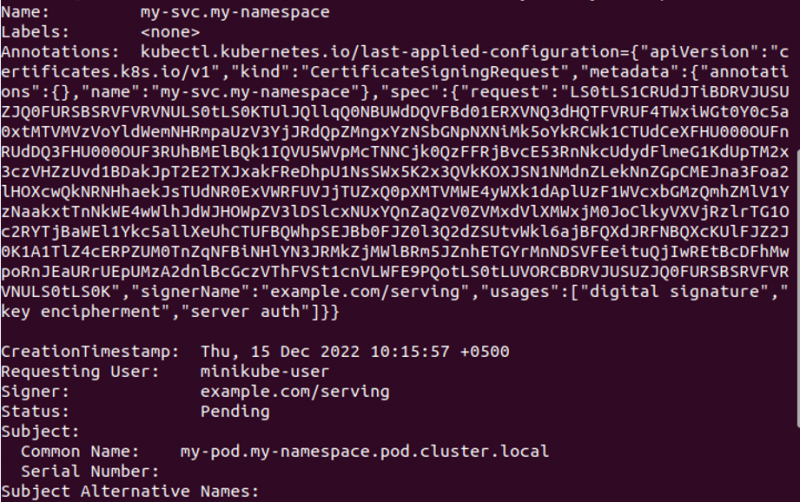

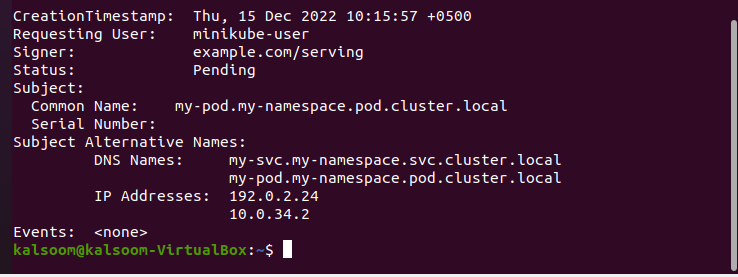

Bu adımda, API üzerinden görüldüğü şekliyle CSR durumuna bakacağız. Sertifika talebinin durumunu almak için verilen komutu çalıştırabiliriz.

> kubectl csv my-svc.my-namespace'i tanımlar

Komut çalıştırıldığında, ekteki ekran görüntüsünde gösterildiği gibi, çıktıda CSR durumu görüntülenir. CSR'nin durumu 'beklemede' ve bu durum API'den geliyor. Dosyanın adı my-svc'dir. my-namespace ve ek açıklamalar, talep eden kullanıcı ve konu, DNS adları ve IP adreslerine sahip konu alternatif adları, olaylar vb. CSR açıklamasına dahil edilir. Durum 'beklemede', yani CSR sertifikası henüz onaylanmadı.

5. Adım: CSR Sertifikalarının Onayı

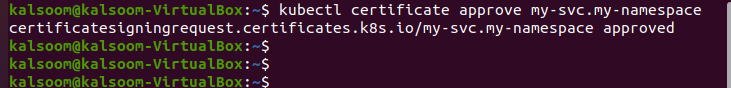

CSR sertifikasının durumu hala beklemede. Bu durumda, CSR sertifikasını onaylamak için Kubernetes'in API'sine bir sorgu göndereceğiz. Bu komutu onay için çalıştırıyoruz:

> kubectl sertifikası my-svc .my-namespace'i onaylıyorKomut, yürütüldükten sonra çıktıyı gösterir. Kubernetes yönetimi gibi yetkili bir kişi, CSR sertifikasını onaylar. Yetkili kullanıcı olduğumuz için YAML dosyaları oluşturuyoruz. Sonuç olarak, açıklama için aşağıdaki ekran görüntüsünde gösterildiği gibi, CSR sertifikası komut kullanılarak kolayca onaylanır.

my-svc.my-namespace, sertifikalar.k8s.io API'si aracılığıyla başarıyla onaylandı.

6. Adım: Kubernetes'te CSR Sertifikasını Alın

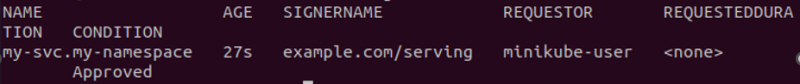

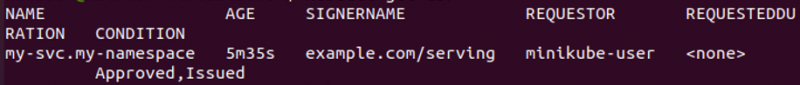

Şimdi CSR sertifikasının onaylanıp onaylanmadığını görmek için bekliyoruz. Bu nedenle, şu anda sistemde aktif olan tüm CSR sertifikalarının bir listesini almak için komutu çalıştıracağız. Komutu çalıştırın:

> kubectl csr'yi al  Kubernetes'te onaylanan CSR sertifikasının adı ekteki ekran görüntüsünde gösterilmektedir. Bu komut, CSR sertifikasının adını, yaşını, imzalayan adını, talep edeni, istenen süreyi ve durumunu döndürür.

Kubernetes'te onaylanan CSR sertifikasının adı ekteki ekran görüntüsünde gösterilmektedir. Bu komut, CSR sertifikasının adını, yaşını, imzalayan adını, talep edeni, istenen süreyi ve durumunu döndürür.

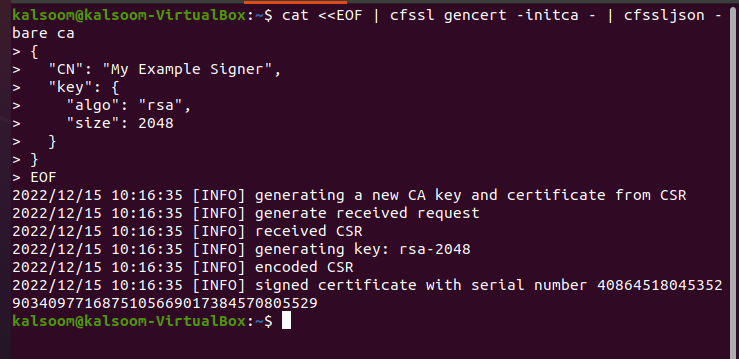

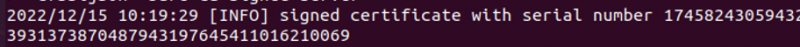

Adım 7: Yetki Oluşturarak Sertifikayı İmzalayın

Bu adımda, Kubernetes'te sertifikaların nasıl imzalandığını göreceğiz. SSL sertifikası onaylandı ancak henüz imzalanmadı. İmzalayanın adı, Kubernetes'teki sertifikada görünür. İstenen imzalayanın sertifikayı imzaladığı komutu çalıştırıyoruz. Komut şudur:

> kedi << EOF | cfssl gencert -initca - | cfssljson – çıplak ca{

'CN' : 'Örnek İmzalayanım' ,

'anahtar' : {

'bir şey' : 'rsa' ,

'boy' : 2048

}

}

EOF

Komut, sertifikayı dijital olarak imzalamak için çalıştırılır. İmzalayan, istenen sertifikaları imzalar ve 'SSL sertifikası' komutuyla API durumunu günceller. Yukarıdaki komutu çalıştırarak bir imza sertifikası oluşturduk ve sonuç ekteki ekran görüntüsünde gösteriliyor. Sertifikayı imzalamak için benzersiz bir seri numarası başarıyla kullanıldı.

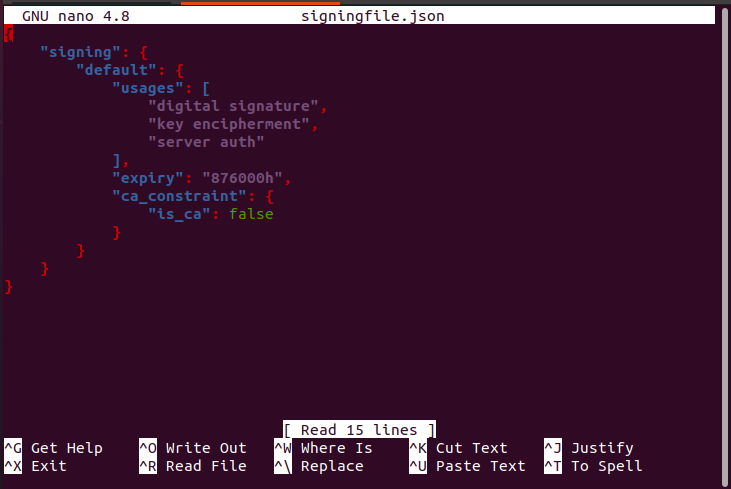

8. Adım: Sertifika Vermek için JSON Dosyası Oluşturun

Sertifika imzalama işleminden sonra, sertifika verdiğimiz bir JSON dosyası oluşturuyoruz. Ekteki ekran görüntüsü ile aşağıdaki komutu çalıştırarak bir JSON dosyası oluşturacağız:

> nano imzalama dosyası.jsonKomut yürütüldükten sonra, aşağıdaki ekran görüntüsünde görülebileceği gibi JSON dosyası oluşturulur.

9. Adım: Server-Signing-config.json'u kullanın

Bu adımda, sertifikaları imzalamak ve vermek için JSON'da bulunan server-signing-config dosyasını kullanıyoruz. Private key dosyası ile sertifika imzalamak için komutu çalıştırıyoruz.

> kubectl csr my-svc.my-namespace'i alır - jsonpath =' { .spec.request } ' | \ base64 --decode | \ cfssl işareti -o ca.pem -ca ca-key ca-key.pem -yapılandırma server-signing-config.json | \ cfssljson -sadece ca imzalı sunucu

Bu komuttan sonra json dosyasında tanımlı olan sertifika imzalanır. Bu CSR'nin seri numarası oluşturulur. Burada 'ca-signed-server.pem' adlı imzalı bir sunum sertifikası dosyası oluşturuyoruz.

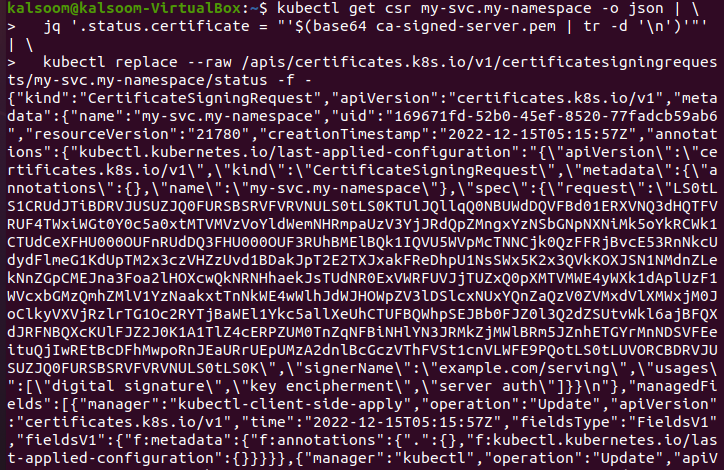

10. Adım: API Nesnesinde İmzalı Sertifika Yüklemesi

Bu adımda imzalı sertifikayı yukarıda gördüğümüz pending API durumuna yüklüyoruz. Yükleme komutu şu şekildedir:

> kubectl csr my-svc.my-namespace'i alır - json | \ jq '.status.sertifika = '' $ ( base64 ca-signed-server.pem | tr -d '\n' ) ''' | \

> kubectl değiştir --çiğ / apis / sertifikalar.k8s.io / v1 / sertifika imzalama istekleri / my-svc.my- ad alanı / durum -f -

Bu komut yürütüldüğünde, imzalanan sertifika, CSR her onaylandığında başarıyla yüklenir. Yukarıda ekli ekran görüntüsü bize, imzalı sertifikayı API nesneleri olarak yükleyen bir JSON formatını gösterir.

11. Adım: Onaylanan Sertifikaları Kubernetes'te Kaydedin

Kubernetes'te onaylanan sertifikaları göstermek için komutu tekrar çalıştırıyoruz.

> kubectl csr'yi al

Sertifika, yukarıdaki ekran görüntüsünde gösterildiği gibi onaylandı ve başarıyla verildi.

Adım 12: Sertifikayı Sisteme Kaydedin

Bu adımda imzalı sertifikayı nasıl indireceğimizi ve sistemimizde başarılı bir şekilde kullanmayı öğreneceğiz. Sertifikayı sunucuya kolayca dağıtıyoruz. Komut şudur:

> kubectl csr my-svc.my-namespace'i alır - jsonpath = '{.status.certificate}' \| temel64 --decode > sunucu.crt

13. Adım: Sertifikayı Doldurun

Bu adımda, sertifikayı web güvenliği için kolayca kullanabilmemiz için sertifikayı sunucuda nasıl dolduracağımızı öğreneceğiz. Komutu çalıştırıyoruz:

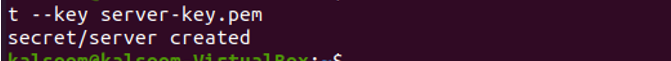

Kalsoom @ Kalsoom > kubectl gizli tls sunucusu oluştur -- sertifika sunucu.crt --anahtar server-key.pem

Yukarıdaki ekteki ekran görüntüsü, TLS güvenli veya gizli sunucusunun, cert server.cr adıyla ve server-key.pem özel anahtarına sahip olarak başarıyla oluşturulduğunu göstermektedir.

Adım 14: Sertifika Eşlemesini Yapılandırın

Bu adımda, aşağıdaki komutu çalıştırarak sertifikayı güvenli hizmet veren bir sertifika olduğundan emin olacak şekilde yapılandıracağız:

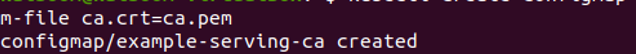

> kubectl configmap örnek-hizmet-ca oluştur --dosyadan ca.crt=ca.pem

Ekteki ekran görüntüsünde gösterildiği gibi, web sunucusunda güvenli bir bağlantı için yapılandırma haritası/example-serving-ca Kubernetes'te başarıyla oluşturuldu.

Çözüm

SSL sertifikaları, web sunucusundaki Kubernetes uygulamalarına güvenlik sağlamak için kullanılır. Anlayışınız için her adımı ayrıntılı olarak açıkladık. SSL sertifikasını yüklemek için aynı komutları Kubernetes uygulamanızda da çalıştırabilirsiniz.