WordPress, dünyadaki bir numaralı popüler İçerik Yönetim Sistemidir (CMS). CMS nedir diye merak ediyorsanız. Bu basit benzetmeyi yapmak istiyorum. Bir web sitesi oluştururken, başlangıçta bunu HTML, JavaScript ve CSS ile sabit kod kullanarak başarabildik. Terminalde veya komut satırı arayüzünde bir Kali Linux programı çalıştırmak gibidir. O programlama dili hakkında sıfır bilgiye sahip olmanız sakıncalıdır.

WordPress gibi CMS platformları işimizi kolaylaştırıyor. Bir GUI sürümü Kali Linux programı çalıştırmak gibidir. Bunun gibi şeylere tıklamanız yeterli. WordPress, teknik beceri veya web programlama dili bilgisi olmayan web yöneticisinin içerik oluşturmaya odaklanmasına olanak tanır. Ayrıca çok sayıda tema ve eklentiye sahiptir. Ancak bazen WordPress'in kendisinde, temalarında ve eklentilerinde bulunan güvenlik açıkları olabilir.

Aşağıdaki konuları ayrıntılı olarak öğreneceğiz:

- WPScan'in API belirtecini alın

- Hedefin WordPress sürümünü tanımlayın

- Bir WordPress Temasını Numaralandırın

- WordPress Eklentilerini Numaralandırın

- Bir WordPress Kullanıcısını Numaralandırın

- WordPress, tema ve eklenti güvenlik açıklarını tarayın

HAZIRLIK

WPScan ücretsizdir ve Kali Linux'ta önceden yüklenmiştir. Ancak makinenizde WPScan yoksa apt install kullanarak veya GitHub adresinden indirerek kurabilirsiniz. https://github.com/wpscanteam/wpscan . WPScan, Kali Linux'ta açık kaynaklı bir araç olmasına rağmen. Ancak WPScan ile diğer ücretsiz araçlar arasında bir fark vardır. WPScan güvenlik açığı tarayıcısını kullanabilmek için biraz fazladan çalışma gerekiyor, bir WPScan API belirtecine ihtiyacımız var. Ücretsizdir, yalnızca adresinde bir hesap oluşturmanız gerekir. https://wpscan.com .

- adresinde bir hesap kaydedin https://wpscan.com tıklayarak Başlamak üst köşedeki düğme.

Figür . WPScan.com'a kaydolun

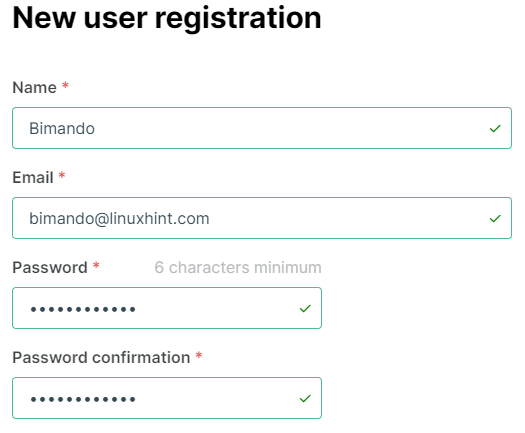

Ardından, ilgili gerekli bilgileri doldurun. yeni kullanıcı kaydı aşağıda gösterildiği gibi şekillendirin.

Figür . WPScan.com kullanıcı kayıt formu

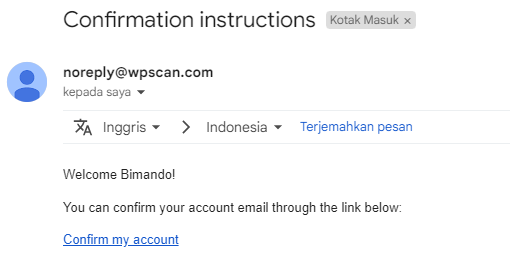

- Kayıt bilgilerinizi gönderdikten sonra, e-posta hesabınızı onaylamanız gerekir. Posta kutunuzu açın ve wpscan.com tarafından gönderilen onay bağlantısına tıklayın.

Figür . WPScan e-posta onayı

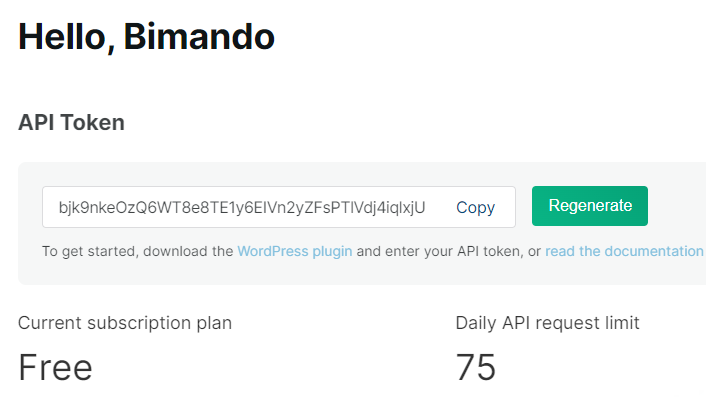

- E-posta onayınız başarılı olduğunda, ardından Profil Menü.

Figür . WPScan.com Profil menüsü

API belirtecinizi aşağıdaki şekilde gösterildiği gibi göreceksiniz. Bu belirteci kopyalayın ve bir dosyaya kaydedin. Daha sonra terminalde kullanacağız.

Figür . WPScan.com API belirteç değeri

Kali Linux'ta WPScan öğreticisine geçmeden önce, wpscan.com'da hangi bilgileri edinebileceğinizi size tanıtmak istiyorum. Geliştirici, yalnızca ücretsiz bir araç oluşturmakla kalmayıp, bu aracı daha ciddiye alıyor. Çalışmaları çok ilginç.

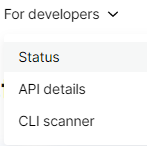

WPScan Hizmet Durumu

başlıklı WPScan açılır menü çubuğunda Geliştirici için , izlemeyle bağlantılı bir sayfa var Durum WPScan sisteminin çalışır durumda.

Figür . Geliştiriciler için WPScan.com menüsü

Bu rapor, sızma testi yaptığımızda önemlidir ve bazı hatalarla karşılaşabiliriz. Kali Linux'ta WPScan'i çalıştırırken bir hata bulmanız durumunda, öncelikle adresini ziyaret ederek sistemin çevrimiçi olup olmadığından emin olursunuz. https://status.wpscan.com/ .

Figür . WPScan.com hizmet durumu

Her şey yolunda gittiğinde, yukarıdaki şekildeki gibi bir durum göreceksiniz.

WPScan – WordPress CMS Güvenlik Açığı

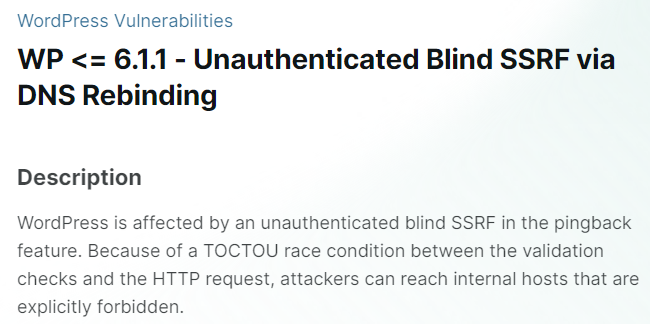

WPScan ayrıca her sürüm için bulunan WordPress Güvenlik Açıkları hakkında bilgi yayınlar.

Figür . WordPress güvenlik açıkları

Listedeki her güvenlik açığı için ayrıntılı bilgileri okuyabilirsiniz. Örneğin, aşağıdaki şekil, WordPress sürüm 6.1.1 veya altının, DSN yeniden bağlama yoluyla kimliği doğrulanmamış kör SSRF'de bir güvenlik açığına sahip olduğunu göstermektedir.

Figür . WordPress 6.1.1 güvenlik açığı bilgileri

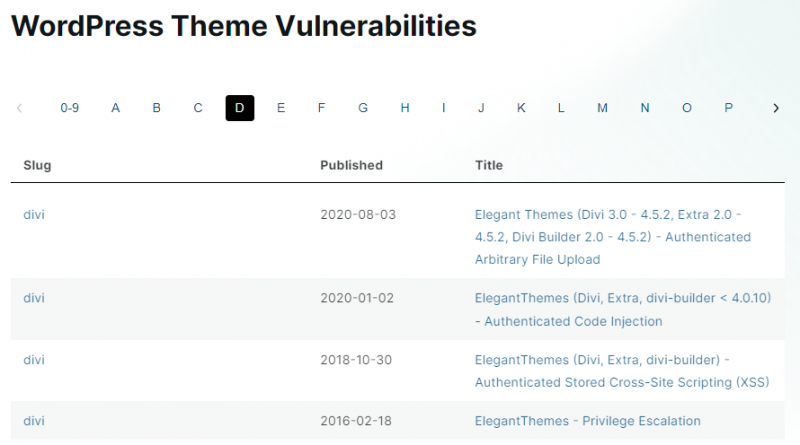

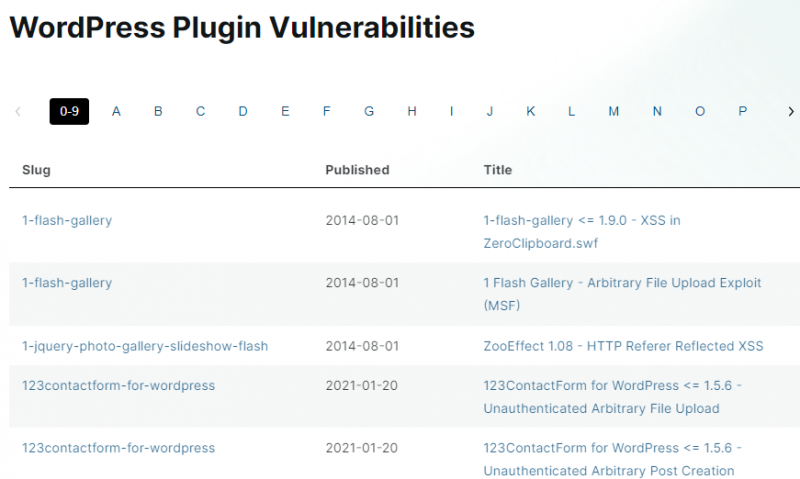

WPScan – WordPress Teması ve Eklenti Güvenlik Açığı

WPScan ayrıca tema ve eklenti güvenlik açığı bilgilerini de yayınlar.

Figür . WordPress tema güvenlik açıkları

Şekil .WordPress eklentisi güvenlik açıkları

Kali Linux'ta WPScan Eğitimi

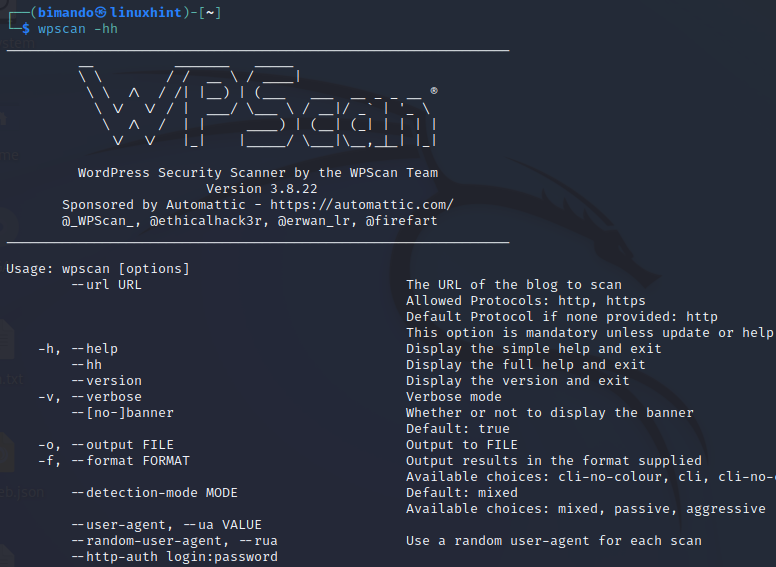

WPScan'i ve API belirtecini zaten yüklediğinizi varsayıyorum. İlk olarak, mevcut komutu ve WPScan kullanımını görelim. Tüm bilgileri görüntülemek için aşağıdaki komutu çalıştırın.

wpscan -hh

Figür . Kali Linux terminalinde WPScan

WPScan, aşağıdaki argümanı kullanarak her tarama için bir kullanıcı aracısı rasgeleleştirmesi kullanarak güvenlik duvarından kaçınma sağlar.

--rua veya --random-user-agentDizin bir 403 hata kodu veya yasaklanmış bir hata verirse, WPScan'in taramaya devam etmesi için sık sık “–force” bayrağını da ekliyorum.

--güçGüvenlik açığı tarayıcı özelliğini etkinleştirmek için, aşağıdaki argümanı kullanarak API belirtecimizi tanımlamalıyız:

--api-token [TOKEN_VALUE]WPScan, üç farklı biçimde günlüğe kaydetmeyi destekler: JSON, CLI ve renksiz CLI. Aşağıdaki komutu kullanarak çıktı dosya adını ve ardından formatı tanımlayarak WPScan sonucunuzun çıktısını kaydedebilirsiniz:

-o veya --output [DOSYA ADI]-f veya --format [BİÇİMLENDİRME]

Yukarıda öğrendiğimiz WPScan komutundan, bazı WordPress hedeflerini taramaya çalışacağız ve kullanıcıları, güvenlik açığı eklentilerini ve güvenlik açığı temasını numaralandıracağız. Numaralandırmayı yapmak için aşağıdaki argümanı kullanmalıyız:

-e veya --enumerate [SEÇENEK]Hedefimiz için mevcut seçenekler şunlardır:

| içinde | Kullanıcıları numaralandır |

| vp | Güvenlik açığı bulunan eklentileri numaralandırın |

| vt | Hassas temaları sıralayın |

şimdi hedefi koyalım https://bssn.go.id ve güvenlik açığını WPScan ile tarayın. ile bir WPScan çalıştırmak için varsayılan seçenekler ayarlar, aşağıdaki komutu çalıştırmanız yeterlidir:

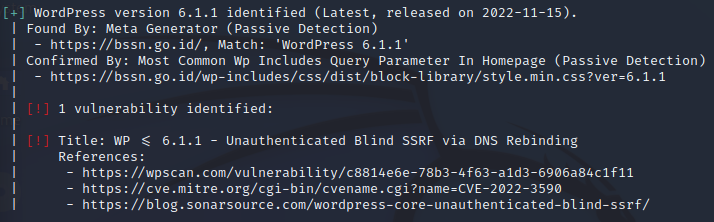

wpscan --url [URL]İlk olarak, WPScan, WordPress sürümünü ve bulunan güvenlik açığını belirleyecektir ve geri kalanı, kullandığımız numaralandırılmış seçeneklere bağlıdır.

Figür . WordPress 6.1.1 güvenlik açığı

Yukarıdaki şekilde gösterildiği gibi, hedefimiz bir WordPress sürüm 6.1.1 savunmasız olan DNS yeniden bağlama yoluyla kimliği doğrulanmamış Kör SSRF . Ayrıntılı bilgi, yukarıdaki şekil 9'da daha önce gösterilmiştir.

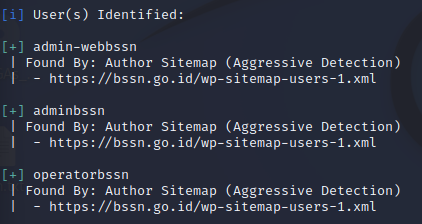

WPScan Kullanıcıları Numaralandır

wpscan --dua --force --api-token [TOKEN] -e u -o kullanıcı .txt -f cli --url [URL]

Figür . WordPress kullanıcıları numaralandırma

bssn.go.id hedefinin üç kullanıcısı vardır: admin-webbssn, adminbssn ve operatorbssn.

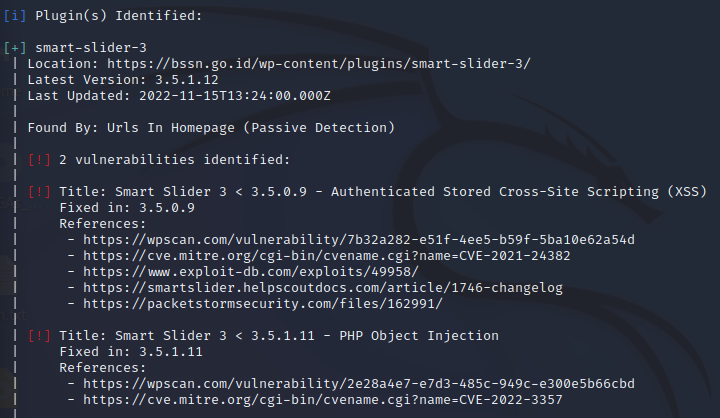

WPScan Eklenti Güvenlik Açıklarını Numaralandırır

wpscan --rua --force --api-token[TOKEN] -e vp -o plugin.txt -f cli --url[URL]

Figür . WordPress eklentisi güvenlik açığı sıralaması

Hedef, yukarıdaki şekilde gösterildiği gibi iki eklenti güvenlik açığına sahiptir. Bunlardan biri, PHP nesne enjeksiyonu Kulağa ilginç geliyor.

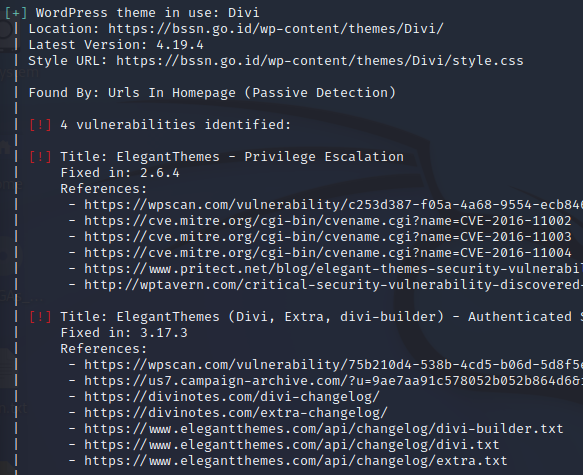

WPScan Tema Güvenlik Açıklarını Sıralıyor

wpscan --rua --force --api-token[TOKEN] -e vt -o theme.txt -f cli --url[URL]

Figür . WordPress tema güvenlik açığı sıralaması

Hedefimiz artık dört tema güvenlik açığına sahip ve bunlardan biri kritik bir güvenlik açığına sahip. Ayrıcalık Yükseltme .

ÇÖZÜM

Bir WordPress web sitesinde güvenlik açığı taramasının nasıl yapıldığını öğrendik. Bu eğitimde bulduğumuz güvenlik açığının doğrulanmadığını unutmayın. Web uygulaması bilgi toplama aşamasında, tüm bilgileri ve olası güvenlik açıklarını topluyoruz. Ardından, bu keşiften, hedefin saldırıya uğrayıp uğramadığını doğrulamak için bir güvenlik açığı değerlendirmesi yapmamız gerekiyor.

Bilginiz olsun, yukarıdaki hedefimiz, bir BSSN, Başkan'a bağlı ve ona karşı sorumlu olan bir Endonezya devlet kurumudur. BSSN'nin görevi, Başkan'ın hükümet işlevlerini yönetmesine yardımcı olmak için siber güvenlik ve şifreler alanında hükümet görevlerini yerine getirmektir. Siber güvenlik alanındaki bir devlet kurumunun nasıl bu kadar açıkları olabileceğini hayal edin.